IAM mit Unimate Identity Governance and Administration

ROLE BASED ACCESS MANAGEMENT

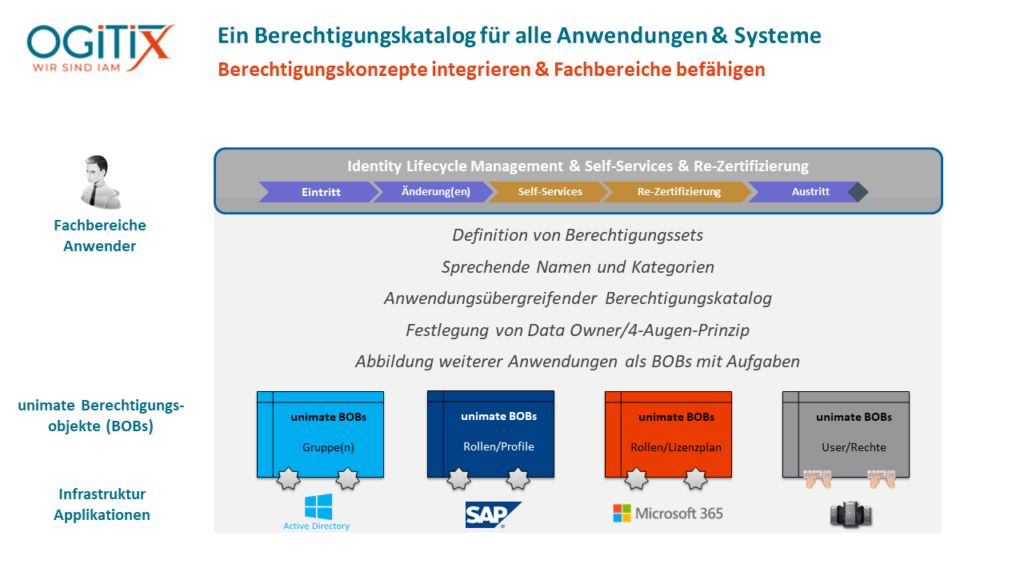

Die Fachbereiche sind für die Zugriffsrechte ihrer Mitarbeitenden verantwortlich, können dieser Verantwortung aber heute meistens nur bedingt nachkommen. Hierfür liefert das unimate Role-based Access Management einen skalierbaren Lösungsansatz. Es bietet einen direkt im Fachbereich nutzbaren Berechtigungskatalog mit verständlichen Berechtigungsobjekten sowie ein Stufenmodell zur Rollendefinition.

Unimate Identity Governance and Administration

VORTEILE DES unimate ROLE BASED ACCESS MANAGEMENTS

Mit der Einrichtung von Rollen- & Berechtigungsobjekte über das unimate Role-based Access Management bauen Sie schrittweise einen

system- und applikationsübergreifenden Berechtigungskatalog auf. Fachbereiche können Berechtigungen selbst verwalten und überprüfen.

Davon ist unabhängig, ob die Provisionierung automatisch oder manuell über Tickets erfolgt.

Einfachere Austauschbarkeit von Zielsystemen

durch Abstraktion von der System- & Applikationslandschaft

Erhöhte Sicherheit und Datenschutz

durch Ausrichtung der Berechtigungen an der Organisation

Aufwand- und Kosteneinsparungen

Einsparung von bis zu 90 Prozent durch die Erhöhung des Automationsgrad

Compliance nach KRITIS, MaRisk oder ISO27001

durch 4-Augen-Prinzip & Re-Zertifizierung

Umsetzung des Least-Privileged-Prinzips

durch stets passgenaue Zugriffsrechte

Beschleunigung der Prozesslaufzeiten

durch direkte Zuweisung im Fachbereich

Kostenloses Web-Seminar

MODULARES IDENTITY & ACCESS MANAGEMENT

In unserem Web-Seminar stellen wir Ihnen neben den Vorteilen und Funktionsweisen eines modularen Identity & Access Managements mögliche Einsatzszenarien vor. Sie erhalten einen Einblick in unser "Think Big, Start Small" - Prinzip sowie eine Produkt Live-Demo.

Unimate Identity Governance and Administration

UNSERE IAM-PLATTFORM AUF EINEN BLICK

Entdecken Sie per Klick unsere modularen Lösungen. »

Unimate Identity Governance and Administration

WARUM OGiTiX ROLE BASED ACCESS MANAGEMENT?

SKALIERBARES

ROLLENMODELL

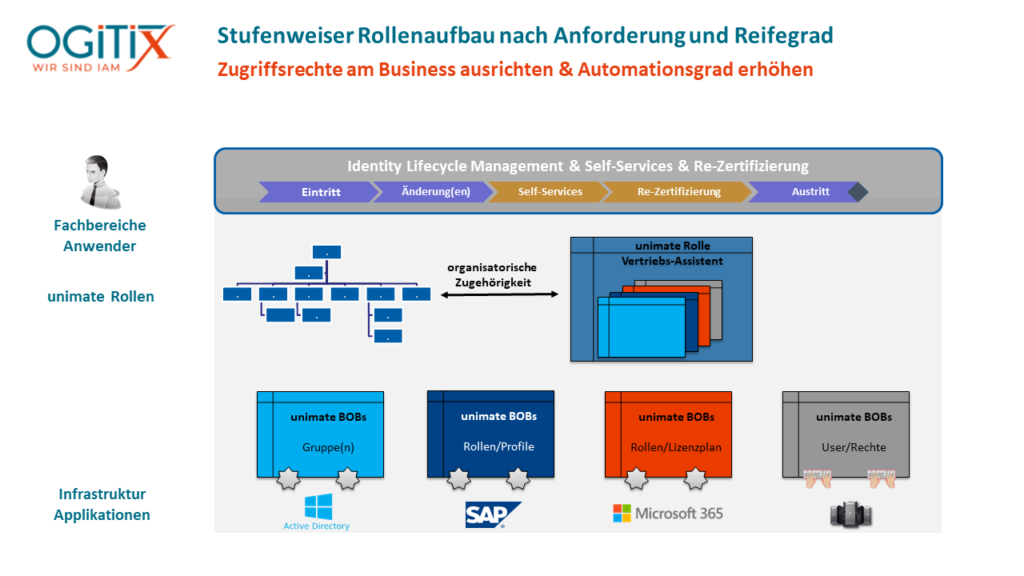

Ein unternehmensweites Rollenkonzept kann ein komplexes Vorhaben werden. Deshalb bietet OGiTiX unimate mit den Rollen- und Berechtigungsobjekten einen skalierbaren Lösungsansatz: Von definierten Standardberechtigungen, über einen anwendungsübergreifenden Berechtigungskatalog bis zum vollständigen Rollenmodell. Das Motto dahinter: "Think Big - Start Small".

FACHBEREICHE

AGIEREN EIGENSTÄNDIG

Befähigen Sie Ihre Fachbereiche mit dem unimate Berechtigungskatalog zur eigenständigen Verwaltung und Überprüfung von Berechtigungen. Über Data Owner legen Sie Genehmigungen im 4-Augen-Prinzip fest und integrieren sogar manuell administrierte Anwendungen über ticketbasierte Berechtigungsobjekte.

STUFENWEISER

AUSBAU

unimate Berechtigungsobjekte können schrittweise zu technischen Rollen gruppiert werden. Beginnend mit beispielweise Basis- oder Abteilungsrollen bauen Sie so stufenweise die rollenbasierte Provisionierung aus, auf Wunsch bis hin zu Stellenrollen. Die Pflege erfolgt einfach über das unimate Service-Portal.

Rollen- & Berechtigungsobjekte

FUNKTIONSUMFANG IN UNIMATE

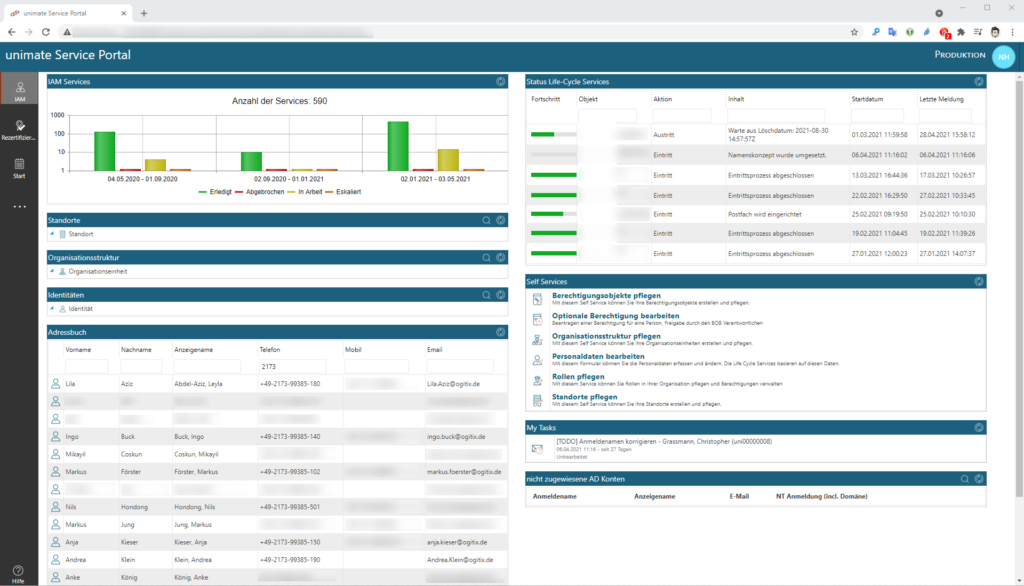

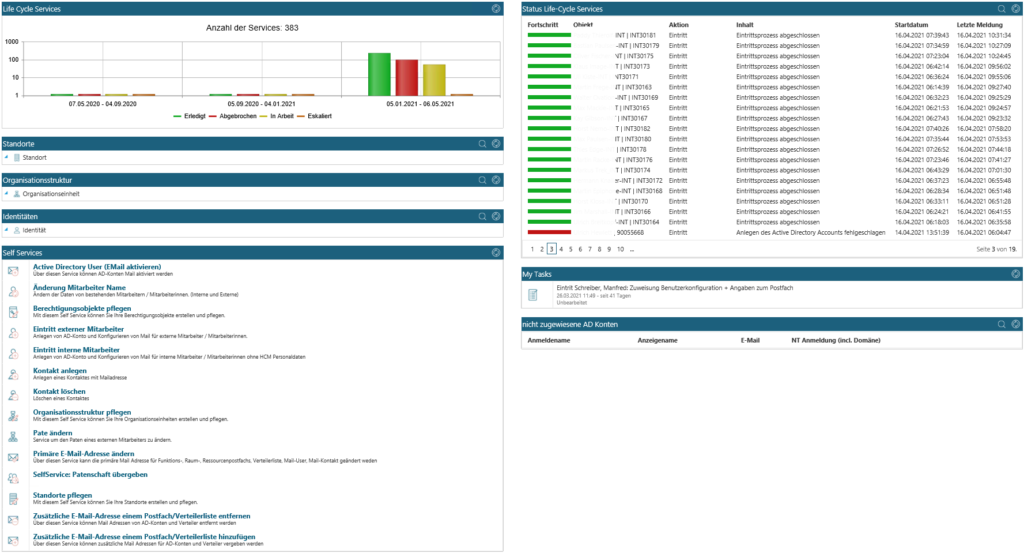

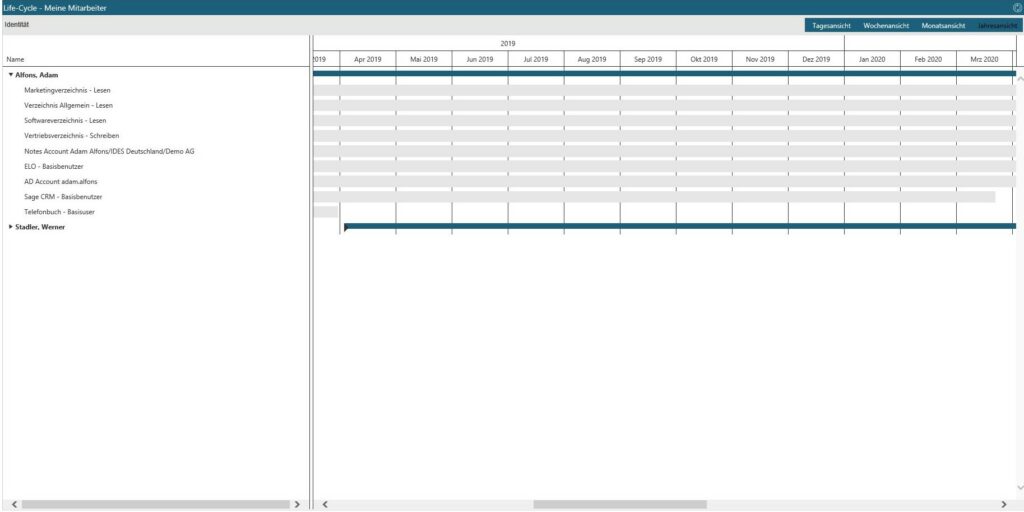

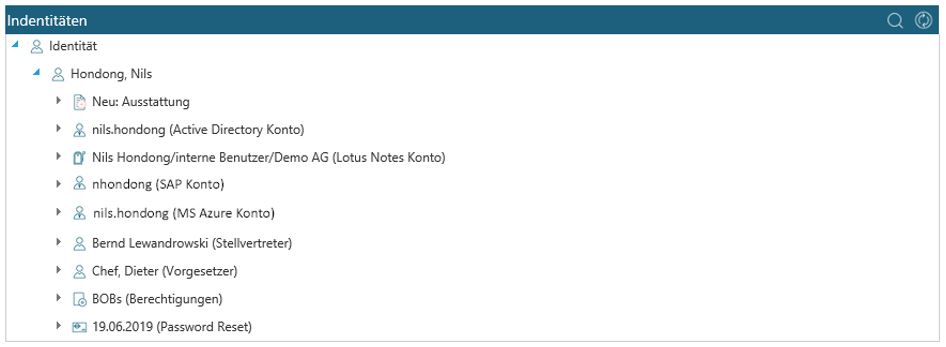

Das Role-based Access Management integriert sich nahtlos in die unimate-Lösungen für Identity Lifecycle sowie Self-Service & Approval Management. Es ermöglicht eine zyklische Re-Zertifizierung von Berechtigungen. unimate liefert alle Funktionen und Dashboards, um ein rollenbasiertes Identity & Access Management stufenweie aufzubauen – je nach Anforderung und Reifegrad sowie ausgerichtet am konkreten Geschäftsmodell des Unternehmens.

unimate Rollen- & Berechtigungsobjekte

- Verständliche Bezeichnung unabhängig der technischen Rechtenamen

- Aufbau eines Berechtigungskataloges über hierarchische Kategorien

- Zuordnung technischer Zugriffsrechte und Benutzerkonten aus den Schnittstellen

- Integration von Rechten aus Fachanwendungen ohne Schnittstellenanbindung

- Rollen und Data Owner für 4-Augen-Genehmigungen & Re-Zertifizierung

- Definition von Sicherheitsklassen zur Steuerung von Re-Zertifizierungszyklen

- Definition von Standard- und optionalen Berechtigungen pro Organisationseinheit

unimate Service-Portal

- Übersichtliche Pflege der Berechtigungsobjekte und Rollen

- Interaktive Dashboards und Auswertungen für Data & Rollen Owner

- Festlegung von SoD Definitionen

- Verwaltung und Überprüfung von Berechtigungen durch den Fachbereich

BEREIT ANZUFANGEN?

Wir stellen Ihnen gerne unsere Lösungen für Ihr Identity & Access Managment individuell vor.